입력일 : 2007.12.11

관련 링크 :Adware - Windows doublepoint ( 더블 포인트 )외 2종 - <1회>

웹서핑중 특정 악성 다운로드 페이지를 방문하여 설치를 유도 받거나 동의 없이 컴퓨터에 다운로드되어 설치될 경우

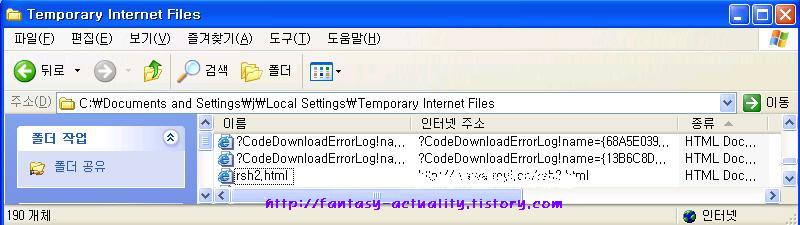

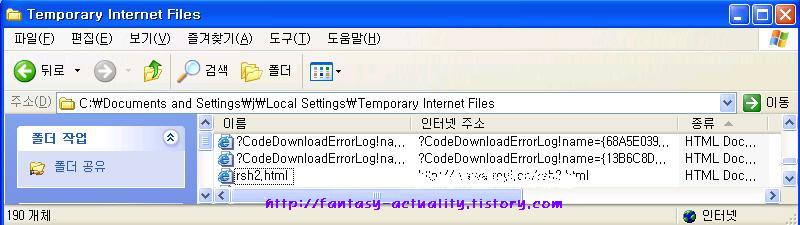

그림 1> 아래 스샷은 악성배포만을 목적으로 한 웹페이지 링크 일부 삭제

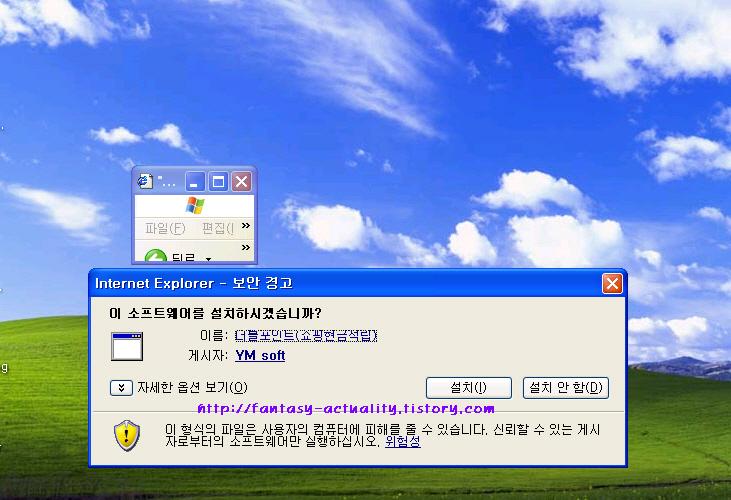

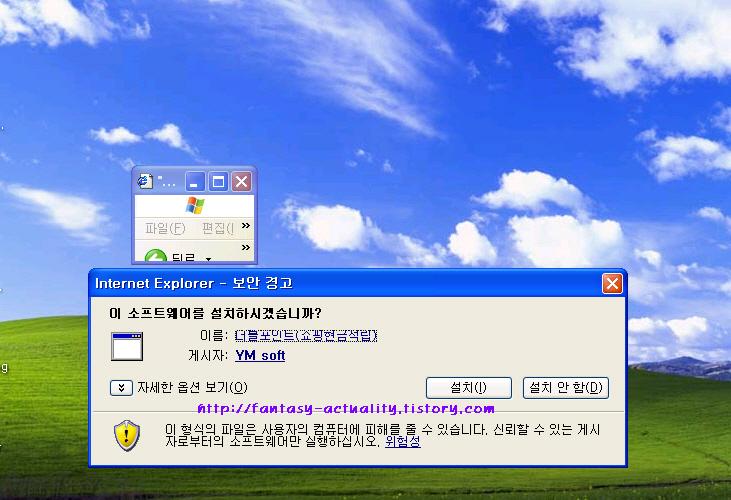

그림 2> 상기 유포링크에 의해 사용자 컴퓨터에 보여주는 메시지

< 사용하신 윈도우 웹 보안 설정에 따라 해당창은 보이지 않을 수 있음 >

< 본론 >

위에 언급된 그림 2 > 에 의해 생성되는 다운로더 / 설치링크

설치 URL : {EDF03CCA-D3ED-4930-9450-EA1EAC6BA641}

(doublepoint Control) - hxxp://shop.doublepoint.net/xxxxxx/acx/doublepointP.cab

해당 Active X 는 사용자 컴에 Windows doublepoint ( 더블 포인트 ) 를 설치함과 동시에 특정 애드웨어를 사용자 컴퓨터에 동의 없이 다운로드 하며, 설치자를 시작줄에 등록한다 .

시작프로그램에 등록되는 정보 <2007.12.10>

--> 참고 : 유포시점에 따라 상기 항목은 다를 수 있습니다.

[dpup] C:\Program Files\doublepoint\dpup.exe

[imgrs] C:\WINDOWS\system32\imgrs.exe

[ktbr] C:\Program Files\ktbr\ktbr_u.exe

[kyle] C:\WINDOWS\system32\kyle\kyleon.exe

[pcsave] C:\Program Files\pcsave\pcsaveup.exe hide

- dpup.exe 는 특정 폴더에 다운로더를 생성하고 레지스터리에 등록한다 .

--> Windows doublepoint를 동의없이 설치하며, C:\WINDOWS\system32 폴더에 imgrs.exe 파일을 다운로드 하고 시작프로그램에 등록합니다.

- imgrs.exe 는 다수의 애드웨어를 사용자 컴퓨터에 동의 없이 설치하는 다운로더.

설치되는 애드웨어는 <2007.12.10>

--> 참고 : 유포시점에 따라 상기 항목은 다를 수 있습니다.

--> 상기 목록은 제어판 - 추가삭제에서만 확인 가능한 목록

1> Windows doublepoint

--> 관련정보 : http://fantasy-actuality.tistory.com/113

2> Windows KToolbar Toolbar

--> 관련정보 : http://fantasy-actuality.tistory.com/203

3> Windows KyleXY

--> 관련정보 : http://fantasy-actuality.tistory.com/204

4> pcsave 삭제

--> 관련정보 : http://fantasy-actuality.tistory.com/201

<< Active X - doublepoint Control 에 설치된 초기 부팅전 >>

레지스터리 입력사항 < 부팅전 >

HKEY_CLASSES_ROOT\CLSID\{4EEDE6DE-001B-478C-9F0F-25AD687C4533}

HKEY_CLASSES_ROOT\CLSID\{EDF03CCA-D3ED-4930-9450-EA1EAC6BA641}

HKEY_CLASSES_ROOT\doublepointP.doublepoint

HKEY_CLASSES_ROOT\Interface\{23AE60F3-14FD-408F-8EC9-392A6E652198}

HKEY_CLASSES_ROOT\Interface\{C50B21E2-0F8E-452B-874E-19631B326C35}

HKEY_CLASSES_ROOT\TypeLib\{AA9F9D71-2E68-43EB-86BB-95F39E40CFE5}\1.0

HKEY_CURRENT_USER\Software\doublepoint

HKEY_CURRENT_USER\Software\windots

imgrs.exe REG_SZ 1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLS

ID\{4EEDE6DE-001B-478C-9F0F-25AD687C4533}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLS

ID\{EDF03CCA-D3ED-4930-9450-EA1EAC6BA641}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\doublepointP.doublepoint

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Inter

face\{23AE60F3-14FD-408F-8EC9-392A6E652198}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Inter

face\{C50B21E2-0F8E-452B-874E-19631B326C35}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Type

Lib\{AA9F9D71-2E68-43EB-86BB-95F39E40CFE5}\1.0

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Code Store Database\Distribution Units\{EDF03CCA-D3ED-4930-9450-EA1EAC6BA641}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

dpup REG_SZ C:\Program Files\doublepoint\dpup.exe

imgrs REG_SZ C:\WINDOWS\system32\imgrs.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\Current

Version\Uninstall\doublepoint

DisplayName REG_SZ Windows doublepoint

UninstallString REG_SZ C:\Program Files\doublepoint\uninstall.exe

HKEY_USERS\S-1-5-21-448539723-1482476501-682003330-1003\Software\doublepoint

HKEY_USERS\S-1-5-21-448539723-1482476501-682003330-1003\Software\windots

imgrs.exe REG_SZ 1

설치폴더 입력사항 < 부팅전 >

<< dpup.exe 에 의해 설치되는 정보 일부 <2007.12.10> >>

dpup.exe 에 의해 설치되는 정보

1> Windows doublepoint를 설치 위에 언급된 내용참조

2> dpup.exe 에 의해 삽입되는 레지와 애드웨어 설치자

레지 정보

HKEY_CURRENT_USER\Software\windots

imgrs.exe REG_SZ 1

HKEY_USERS\S-1-5-21-448539723-1482476501-682003330-1003\Software\windots

imgrs.exe REG_SZ 1

- imgrs.exe 는 다수의 애드웨어

폴더 정보

c:\WINDOWS\system32\

imgrs.exe

doublepoint_int.exe

부팅후 생성되는 파일들 <설치되는 애드웨어 들의 폴더 제외>

faxx.exe 는 <보안제품 VBA32 에선 BackDoor.Ghost.69 라고 진단하기도함.>

1. c\Windows\system32\favorites_icon 폴더를 생성하고

hxxp://intrich.com/xxxxxxxxx/config.php 접속하여 특정파일 다운로드한다.

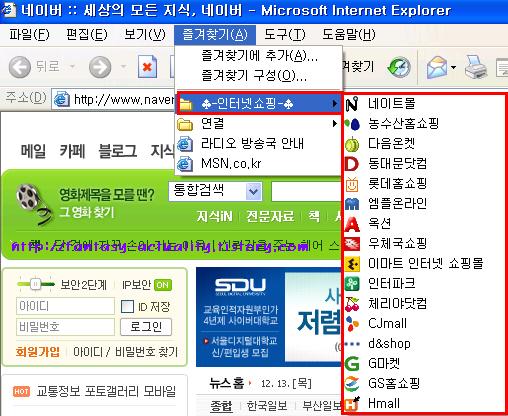

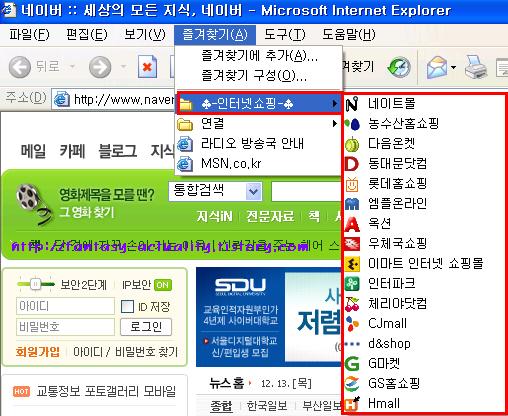

2. 익스플로어 즐겨찾기 에 추천사이트 목록 추가

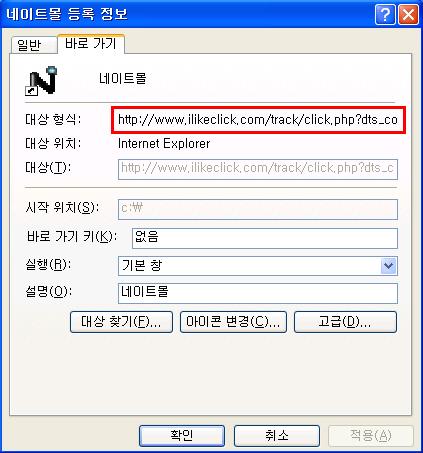

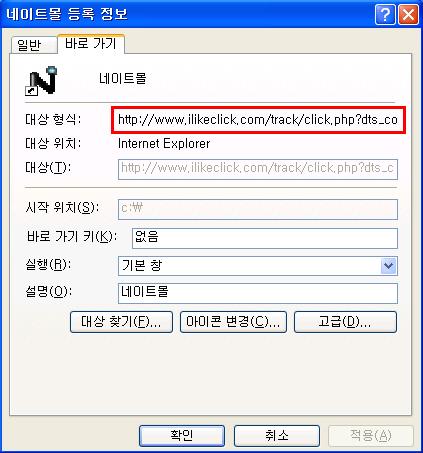

추천사이트에 등록된 것을 클릭할 경우 ilikeclick.com 를 경유하도록 되어 있다.

<추가정보><2007.12.10>

보안제품 사용자라면 최소한 알아야 할 진단명들

http://fantasy-actuality.tistory.com/20

진단내역은 일부 누락되었을 수 있습니다.

1> 안철수 연구소

Ahnlab SpyZero 2.0 / V3 Internet Security Platinum / 빛자루의 안티스파이웨어

dpup.exe Win-Adware/DoublePoint.205824

dbp.exe Win-Adware/Rogue.PcSave.339456

imgrs.exe Win-Adware/WinDots.94208 (SZ) 과 Win-Trojan/Xema.variant (V3)

faxx.exe Win-Adware/Irich.200704

kernar32.exe Win-Dropper/ToolBar.KToolBar.263168

doublepoint_int.exe Win-Dropper/DoublePoint.205312

instdq.exe Win-Trojan/Downloader.281600 (V3) 12월 13일자 첫번째 엔진

2> 네이버 툴바

imgrs.exe Trojan-Downloader.Win32.Delf.cxb

faxx.exe not-a-virus:AdWare.Win32.AdBar.e

kernar32.exe Trojan-Downloader.Win32.Adload.nt

doublepoint_int.exe not-a-virus:AdWare.Win32.AdBar.d

3> 하우리 (바이로봇)

dbp.exe Adware.PCSafe.R.339456

doublepoint_int.exe Adware.DoublePoint.To.205312

faxx.exe Adware.BSpack.200704

kernar32.exe Adware.KBar.To.263168

4> 알약 v1.0 beta1

faxx.exe V.DWN.bpack

dbp.exe V.DWN.Misc.196608

kernar32.exe V.DWN.Misc.196608

5> 바이러스체이서

instdq.exe Trojan.DownLoader.38001

faxx.exe Adware.Websearch

File dpup.exe received on 12.11.2007 07:15:32 (CET)

MD5: 87130ca69cd49be19426e7cf60825975

--> http://www.virustotal.com/resultado.html?1048a4b9a0dce10235313ae26e15384b

File imgrs.exe received on 12.10.2007 15:45:34 (CET)

MD5: 76ef9d819a64311c43cfabc783a2fc0a

--> http://www.virustotal.com/resultado.html?d3ffc64eb2b509bf2df2e1c4a142f711

File dbp.exe received on 12.11.2007 09:48:21 (CET)

MD5: e94c039899dab5ec7cbc5d9bd89c5899

--> http://www.virustotal.com/resultado.html?c6cb487950b91085d9fca9926ae6b3f4

--> 관련정보 : http://fantasy-actuality.tistory.com/201

File instdq.exe received on 12.11.2007 07:46:39 (CET)

MD5: 7f21d51ca647bac53d19f19d5a2d250d

--> http://www.virustotal.com/resultado.html?ea6b3c819aad765205d019ee62e4dd75

--> 관련정보 : http://fantasy-actuality.tistory.com/204

File kernar32.exe received on 12.11.2007 09:43:18 (CET)

MD5: b5a20ca3487b24843cd9c05272dfa492

--> http://www.virustotal.com/resultado.html?ee9d09cdc1db8cacc041c931b98c778d

--> 관련정보 : http://fantasy-actuality.tistory.com/203

File faxx.exe received on 12.11.2007 10:10:38 (CET)

MD5: 25e23ea9280d17aa6937f8572e12ad7f

--> http://www.virustotal.com/resultado.html?af03e24752e7fc1e8ffcab6e4ab81f0a

File doublepoint_int.exe received on 12.11.2007 10:38:36 (CET)

MD5: 5398c7dcbdafb589c87b7d03c129205e

--> http://www.virustotal.com/resultado.html?db463d4f222a48dcde006eb94fd94746

--> 관련정보 : http://fantasy-actuality.tistory.com/113

관련 링크 :Adware - Windows doublepoint ( 더블 포인트 )외 2종 - <1회>

웹서핑중 특정 악성 다운로드 페이지를 방문하여 설치를 유도 받거나 동의 없이 컴퓨터에 다운로드되어 설치될 경우

그림 1> 아래 스샷은 악성배포만을 목적으로 한 웹페이지 링크 일부 삭제

그림 2> 상기 유포링크에 의해 사용자 컴퓨터에 보여주는 메시지

< 사용하신 윈도우 웹 보안 설정에 따라 해당창은 보이지 않을 수 있음 >

< 본론 >

위에 언급된 그림 2 > 에 의해 생성되는 다운로더 / 설치링크

설치 URL : {EDF03CCA-D3ED-4930-9450-EA1EAC6BA641}

(doublepoint Control) - hxxp://shop.doublepoint.net/xxxxxx/acx/doublepointP.cab

해당 Active X 는 사용자 컴에 Windows doublepoint ( 더블 포인트 ) 를 설치함과 동시에 특정 애드웨어를 사용자 컴퓨터에 동의 없이 다운로드 하며, 설치자를 시작줄에 등록한다 .

시작프로그램에 등록되는 정보 <2007.12.10>

--> 참고 : 유포시점에 따라 상기 항목은 다를 수 있습니다.

[dpup] C:\Program Files\doublepoint\dpup.exe

[imgrs] C:\WINDOWS\system32\imgrs.exe

[ktbr] C:\Program Files\ktbr\ktbr_u.exe

[kyle] C:\WINDOWS\system32\kyle\kyleon.exe

[pcsave] C:\Program Files\pcsave\pcsaveup.exe hide

- dpup.exe 는 특정 폴더에 다운로더를 생성하고 레지스터리에 등록한다 .

--> Windows doublepoint를 동의없이 설치하며, C:\WINDOWS\system32 폴더에 imgrs.exe 파일을 다운로드 하고 시작프로그램에 등록합니다.

- imgrs.exe 는 다수의 애드웨어를 사용자 컴퓨터에 동의 없이 설치하는 다운로더.

설치되는 애드웨어는 <2007.12.10>

--> 참고 : 유포시점에 따라 상기 항목은 다를 수 있습니다.

--> 상기 목록은 제어판 - 추가삭제에서만 확인 가능한 목록

1> Windows doublepoint

--> 관련정보 : http://fantasy-actuality.tistory.com/113

2> Windows KToolbar Toolbar

--> 관련정보 : http://fantasy-actuality.tistory.com/203

3> Windows KyleXY

--> 관련정보 : http://fantasy-actuality.tistory.com/204

4> pcsave 삭제

--> 관련정보 : http://fantasy-actuality.tistory.com/201

<< Active X - doublepoint Control 에 설치된 초기 부팅전 >>

레지스터리 입력사항 < 부팅전 >

HKEY_CLASSES_ROOT\CLSID\{4EEDE6DE-001B-478C-9F0F-25AD687C4533}

HKEY_CLASSES_ROOT\CLSID\{EDF03CCA-D3ED-4930-9450-EA1EAC6BA641}

HKEY_CLASSES_ROOT\doublepointP.doublepoint

HKEY_CLASSES_ROOT\Interface\{23AE60F3-14FD-408F-8EC9-392A6E652198}

HKEY_CLASSES_ROOT\Interface\{C50B21E2-0F8E-452B-874E-19631B326C35}

HKEY_CLASSES_ROOT\TypeLib\{AA9F9D71-2E68-43EB-86BB-95F39E40CFE5}\1.0

HKEY_CURRENT_USER\Software\doublepoint

HKEY_CURRENT_USER\Software\windots

imgrs.exe REG_SZ 1

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLS

ID\{4EEDE6DE-001B-478C-9F0F-25AD687C4533}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\CLS

ID\{EDF03CCA-D3ED-4930-9450-EA1EAC6BA641}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\doublepointP.doublepoint

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Inter

face\{23AE60F3-14FD-408F-8EC9-392A6E652198}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Inter

face\{C50B21E2-0F8E-452B-874E-19631B326C35}

HKEY_LOCAL_MACHINE\SOFTWARE\Classes\Type

Lib\{AA9F9D71-2E68-43EB-86BB-95F39E40CFE5}\1.0

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Code Store Database\Distribution Units\{EDF03CCA-D3ED-4930-9450-EA1EAC6BA641}

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

dpup REG_SZ C:\Program Files\doublepoint\dpup.exe

imgrs REG_SZ C:\WINDOWS\system32\imgrs.exe

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\Current

Version\Uninstall\doublepoint

DisplayName REG_SZ Windows doublepoint

UninstallString REG_SZ C:\Program Files\doublepoint\uninstall.exe

HKEY_USERS\S-1-5-21-448539723-1482476501-682003330-1003\Software\doublepoint

HKEY_USERS\S-1-5-21-448539723-1482476501-682003330-1003\Software\windots

imgrs.exe REG_SZ 1

설치폴더 입력사항 < 부팅전 >

| c:\Program Files\doublepoint | |||

| dpup.dll | 2007-12-10 17:36.16 | 243,712 | |

| dpup.exe | 2007-12-10 17:36.13 | 205,824 | |

| e_list.dpp | 2007-12-10 17:36.20 | 476 | |

| e_list2.dpp | 2007-12-10 17:36.20 | 0 | |

| l_list.dpp | 2007-12-10 17:36.20 | 221 | |

| ppconf.ini | 2007-12-10 17:36.16 | 22 | |

| u_list.dpp | 2007-12-10 17:36.20 | 9,561 | |

| u_list2.dpp | 2007-12-10 17:36.20 | 8,822 | |

| uninstall.exe | 2007-12-10 17:36.17 | 284,160 | |

| c:\WINDOWS\Downloaded Program Files | |||

| doublepoint Control | 2007-10-12 09:58.34 | ||

| c:\WINDOWS\system32 | |||

| doublepoint_int.exe | 2007-12-10 17:36.11 | 205,312 | |

| imgrs.exe | 2007-12-10 17:36.18 | 94,208 | |

<< dpup.exe 에 의해 설치되는 정보 일부 <2007.12.10> >>

dpup.exe 에 의해 설치되는 정보

1> Windows doublepoint를 설치 위에 언급된 내용참조

2> dpup.exe 에 의해 삽입되는 레지와 애드웨어 설치자

레지 정보

HKEY_CURRENT_USER\Software\windots

imgrs.exe REG_SZ 1

HKEY_USERS\S-1-5-21-448539723-1482476501-682003330-1003\Software\windots

imgrs.exe REG_SZ 1

- imgrs.exe 는 다수의 애드웨어

폴더 정보

c:\WINDOWS\system32\

imgrs.exe

doublepoint_int.exe

부팅후 생성되는 파일들 <설치되는 애드웨어 들의 폴더 제외>

| c:\WINDOWS\system32 | |||

| dbp.exe | 2007-12-10 17:48.23 | 339,456 | |

| faxx.exe | 2007-12-10 17:48.30 | 200,704 | |

| instdq.exe | 2007-12-10 17:48.25 | 281,600 | |

| kernar32.exe | 2007-12-10 17:48.21 | 263,168 | |

faxx.exe 는 <보안제품 VBA32 에선 BackDoor.Ghost.69 라고 진단하기도함.>

1. c\Windows\system32\favorites_icon 폴더를 생성하고

hxxp://intrich.com/xxxxxxxxx/config.php 접속하여 특정파일 다운로드한다.

2. 익스플로어 즐겨찾기 에 추천사이트 목록 추가

추천사이트에 등록된 것을 클릭할 경우 ilikeclick.com 를 경유하도록 되어 있다.

<추가정보><2007.12.10>

보안제품 사용자라면 최소한 알아야 할 진단명들

http://fantasy-actuality.tistory.com/20

진단내역은 일부 누락되었을 수 있습니다.

1> 안철수 연구소

Ahnlab SpyZero 2.0 / V3 Internet Security Platinum / 빛자루의 안티스파이웨어

dpup.exe Win-Adware/DoublePoint.205824

dbp.exe Win-Adware/Rogue.PcSave.339456

imgrs.exe Win-Adware/WinDots.94208 (SZ) 과 Win-Trojan/Xema.variant (V3)

faxx.exe Win-Adware/Irich.200704

kernar32.exe Win-Dropper/ToolBar.KToolBar.263168

doublepoint_int.exe Win-Dropper/DoublePoint.205312

instdq.exe Win-Trojan/Downloader.281600 (V3) 12월 13일자 첫번째 엔진

2> 네이버 툴바

imgrs.exe Trojan-Downloader.Win32.Delf.cxb

faxx.exe not-a-virus:AdWare.Win32.AdBar.e

kernar32.exe Trojan-Downloader.Win32.Adload.nt

doublepoint_int.exe not-a-virus:AdWare.Win32.AdBar.d

3> 하우리 (바이로봇)

dbp.exe Adware.PCSafe.R.339456

doublepoint_int.exe Adware.DoublePoint.To.205312

faxx.exe Adware.BSpack.200704

kernar32.exe Adware.KBar.To.263168

4> 알약 v1.0 beta1

faxx.exe V.DWN.bpack

dbp.exe V.DWN.Misc.196608

kernar32.exe V.DWN.Misc.196608

5> 바이러스체이서

instdq.exe Trojan.DownLoader.38001

faxx.exe Adware.Websearch

File dpup.exe received on 12.11.2007 07:15:32 (CET)

MD5: 87130ca69cd49be19426e7cf60825975

--> http://www.virustotal.com/resultado.html?1048a4b9a0dce10235313ae26e15384b

File imgrs.exe received on 12.10.2007 15:45:34 (CET)

MD5: 76ef9d819a64311c43cfabc783a2fc0a

--> http://www.virustotal.com/resultado.html?d3ffc64eb2b509bf2df2e1c4a142f711

File dbp.exe received on 12.11.2007 09:48:21 (CET)

MD5: e94c039899dab5ec7cbc5d9bd89c5899

--> http://www.virustotal.com/resultado.html?c6cb487950b91085d9fca9926ae6b3f4

--> 관련정보 : http://fantasy-actuality.tistory.com/201

File instdq.exe received on 12.11.2007 07:46:39 (CET)

MD5: 7f21d51ca647bac53d19f19d5a2d250d

--> http://www.virustotal.com/resultado.html?ea6b3c819aad765205d019ee62e4dd75

--> 관련정보 : http://fantasy-actuality.tistory.com/204

File kernar32.exe received on 12.11.2007 09:43:18 (CET)

MD5: b5a20ca3487b24843cd9c05272dfa492

--> http://www.virustotal.com/resultado.html?ee9d09cdc1db8cacc041c931b98c778d

--> 관련정보 : http://fantasy-actuality.tistory.com/203

File faxx.exe received on 12.11.2007 10:10:38 (CET)

MD5: 25e23ea9280d17aa6937f8572e12ad7f

--> http://www.virustotal.com/resultado.html?af03e24752e7fc1e8ffcab6e4ab81f0a

File doublepoint_int.exe received on 12.11.2007 10:38:36 (CET)

MD5: 5398c7dcbdafb589c87b7d03c129205e

--> http://www.virustotal.com/resultado.html?db463d4f222a48dcde006eb94fd94746

--> 관련정보 : http://fantasy-actuality.tistory.com/113

'Analysis > 유포 프로그램' 카테고리의 다른 글

| Adware - Windows KyleXY <일부 구성요소가 Trojan-Downloader.Win32.Agent.dkt로 진단> (0) | 2007.12.13 |

|---|---|

| Adware - Windows KToolbar Toolbar (1) | 2007.12.12 |

| Adware/Rogue - pcsave < 별칭 : pcsave 삭제 / 피씨세이브 > (0) | 2007.12.10 |

| Adware/Rogue - ViKill < 별칭 : 바이러스킬 / 동의없이 설치되며, Virut 감염까지 > (4) | 2007.12.06 |

| Win-Trojan/Downloader.210944.B 로 진단되는 jdnder.exe (1) | 2007.12.04 |